Les « enlèvements crypto en France » se multiplient depuis le début de l’année 2026, au point que le fondateur de Telegram, Pavel Durov, parle de 41 victimes en seulement trois mois et demi et accuse directement des fuites de données fiscales françaises.

Au‑delà du buzz, cette affaire met en lumière un phénomène criminel en pleine expansion, où les détenteurs de cryptomonnaies deviennent des cibles privilégiées pour des gangs organisés qui exploitent des bases de données piratées ou corrompues.

41 enlèvements crypto en France : les accusations de Pavel Durov

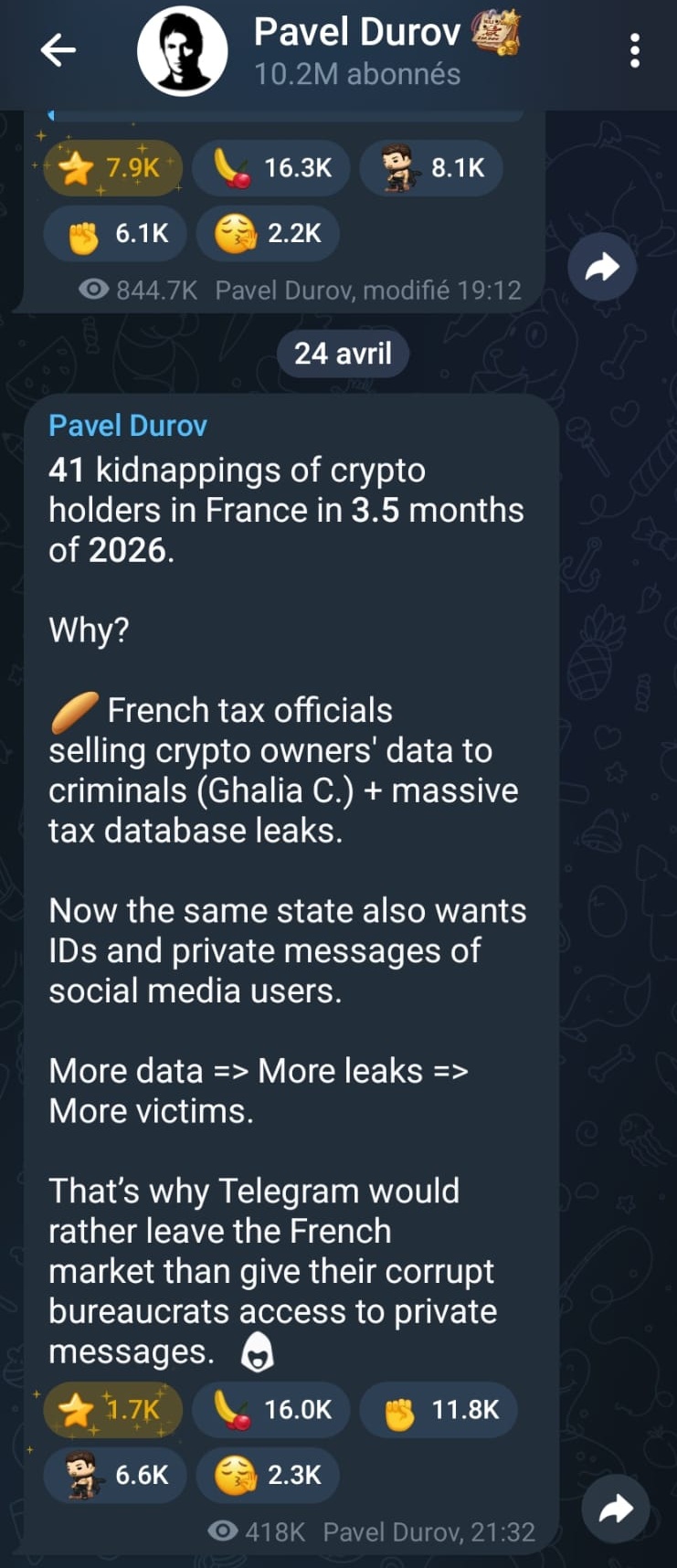

Le 23 avril 2026, Pavel Durov publie un message sur Telegram et X affirmant qu’« il y a eu 41 enlèvements de détenteurs de crypto en France en 3,5 mois en 2026 ».

Il explique que ces enlèvements seraient la conséquence directe de fuites massives de données provenant de l’administration fiscale française, impliquant notamment une fonctionnaire identifiée comme « Ghalia C. » accusée d’avoir vendu des informations sur des investisseurs en cryptomonnaies à des réseaux criminels.

Durov va plus loin : selon lui, l’État français exige désormais des plateformes sociales l’accès aux identités et, à terme, aux messages privés des utilisateurs, ce qui constituerait une menace majeure pour la sécurité des détenteurs de crypto-actifs.

Il affirme que Telegram préfère quitter le marché français plutôt que d’ouvrir une porte dérobée dans son chiffrement ou donner à des autorités « corrompues » un accès généralisé aux conversations privées.

Enlèvements crypto France : ce que disent les chiffres disponibles

Les chiffres exacts avancés par Durov – 41 enlèvements crypto en 3,5 mois – proviennent de ses déclarations et des médias crypto qui les relaient, sans que, pour l’instant, une statistique officielle publique équivalente ne soit publiée par les autorités françaises.

Toutefois, plusieurs analyses spécialisées confirment que la France est devenue l’un des épicentres mondiaux des enlèvements liés aux cryptomonnaies, avec environ 41 affaires recensées pour la seule année 2026 selon certaines sources privées, soit en moyenne un enlèvement tous les 2,5 jours.

Des rapports cités par la presse évoquent déjà une montée en puissance progressive de ces crimes : cas épars dès 2024, environ 30 enlèvements crypto recensés en 2025, puis une accélération brutale en 2026, au point que ces affaires représenteraient plus de la moitié des enlèvements organisés suivis par l’unité de renseignement sur la criminalité organisée (Sirasco).

Les observateurs soulignent que ces « enlèvements crypto » vont du kidnapping express avec violence, aux séquestrations de proches visant à extorquer les clés privées ou à forcer le transfert de fonds sur un wallet contrôlé par les criminels.

L’affaire Ghalia C. et les fuites de données : un terreau idéal pour les enlèvements crypto

L’un des éléments les plus inquiétants derrière les enlèvements crypto en France est la compromission de données sensibles issues de services officiels ou d’acteurs privés.

En 2025, une agente de l’administration fiscale, Ghalia C., a été mise en examen pour avoir détourné un logiciel interne et consulté frauduleusement les dossiers de contribuables, notamment des investisseurs en crypto, afin de vendre leurs coordonnées et informations patrimoniales à des réseaux criminels.

Selon plusieurs enquêtes, ces listes de victimes potentielles permettaient de cibler des personnes disposant de portefeuilles importants, parfois identifiées comme « experts » ou entrepreneurs du secteur, et de préparer des enlèvements parfaitement planifiés.

Ce scandale s’ajoute à d’autres fuites majeures de données (notamment chez certains acteurs crypto et fournisseurs de paiement), qui ont déjà exposé des centaines de milliers de noms, adresses et coordonnées de détenteurs de cryptomonnaies dans le monde.

Pour Durov, l’équation est simple : plus l’État centralise de données sensibles (fiscales, bancaires, identitaires, communications), plus la surface d’attaque augmente et plus les « enlèvements crypto » trouvent un terrain fertile en cas de fuite, de piratage ou de corruption interne.

Telegram, chiffrement et pression réglementaire française

La polémique sur les enlèvements crypto en France intervient alors que Telegram est déjà en bras de fer avec les autorités françaises et européennes au sujet de la régulation des messageries chiffrées.

Depuis 2025, plusieurs responsables politiques et de sécurité intérieure plaident pour un accès élargi aux données des plateformes, allant de l’identification des utilisateurs à la mise en place de mécanismes techniques permettant de lire certains contenus chiffrés dans le cadre d’enquêtes.

Telegram rappelle qu’il coopère déjà dans des cas graves en fournissant, sur décision judiciaire, les numéros et données de connexion de certains comptes, mais refuse catégoriquement d’affaiblir le chiffrement de bout en bout ou d’instaurer des portes dérobées généralisées.

Les déclarations de Durov sur les 41 enlèvements crypto en France servent donc aussi de démonstration politique : selon lui, confier davantage de données à l’État – en particulier des messages privés – serait une erreur stratégique à l’heure où des fuites internes ont déjà permis à des criminels de cibler des détenteurs de crypto.

Comment se protéger des enlèvements crypto en France ?

Pour les investisseurs et traders installés en France, l’augmentation des enlèvements crypto impose une approche de sécurité globale, à la fois numérique et physique.

Voici quelques bonnes pratiques issues des analyses d’experts et des retours d’enquêtes :

- Limiter au maximum la diffusion de ses données personnelles : éviter d’associer publiquement son identité réelle à des montants élevés de crypto, réduire la présence de ses coordonnées dans des bases non indispensables, vérifier la politique de confidentialité des prestataires.

- Segmenter ses avoirs : utiliser plusieurs wallets, ne conserver que des montants limités sur les portefeuilles liés à son identité publique ou à des plateformes centralisées, privilégier le cold storage (portefeuilles hors ligne) pour le patrimoine principal.

- Renforcer la sécurité opérationnelle : activer l’authentification à deux facteurs, protéger ses appareils par codes robustes, chiffrer ses sauvegardes, éviter de se connecter depuis des réseaux non sécurisés et ne jamais stocker ses seed phrases dans le cloud en clair.

- Adopter des réflexes de sécurité physique : ne pas parler de ses avoirs, de ses gains ou de ses habitudes de trading dans des cercles non maîtrisés, varier ses trajets et horaires lorsque l’on est très exposé, et signaler rapidement toute tentative d’extorsion ou filature suspecte.

Les autorités françaises ont, de leur côté, commencé à mieux documenter ce type de criminalité et à adapter leurs unités spécialisées, mais les spécialistes estiment que la meilleure défense reste la discrétion, la diversification des risques et une hygiène de sécurité irréprochable.

Enlèvements crypto France : quels enjeux pour l’avenir ?

L’affaire des « 41 enlèvements crypto France » et le scandale des fuites de données montrent que la frontière entre cybersécurité et sécurité physique est désormais poreuse : une simple base de données compromise peut se traduire, dans la rue, par des enlèvements et des agressions.

Elle pose aussi une question politique centrale : jusqu’où les États peuvent‑ils exiger des données toujours plus intrusives sans créer eux‑mêmes des risques massifs pour les citoyens, en particulier pour ceux qui détiennent des actifs numériques facilement transférables et difficilement traçables ?

Pour les utilisateurs, la conclusion est claire : investir dans les cryptomonnaies en France en 2026 implique d’intégrer dans sa stratégie non seulement la gestion du risque de marché, mais aussi la réalité des enlèvements crypto et des extorsions ciblées.

Dans ce contexte, la bataille autour du chiffrement, de la confidentialité et de la gouvernance des données ne relève plus d’un débat théorique sur la vie privée, mais d’un enjeu concret de protection de la vie et de l’intégrité physique des détenteurs de crypto-actifs.